Rozpoznanie problemu – jak stwierdzić, że strona została zhakowana

Pierwsze oznaki zagrożenia

Strona internetowa zhakowana naprawa to temat, który przyprawia o ból głowy wielu właścicieli witryn. Niepokojące sygnały mogą pojawić się znienacka – dziwne przekierowania, nieautoryzowane zmiany w wyglądzie witryny czy alerty od Google o złośliwym oprogramowaniu. Czasami pierwsze podejrzenia przychodzą wraz z wiadomościami od zaniepokojonych użytkowników, którzy nagle widzą dziwne reklamy lub są przekierowywani na podejrzane strony.

Wykrycie włamania na wczesnym etapie może uratować Twoją reputację i oszczędzić wiele problemów. Warto regularnie monitorować działanie swojej witryny, sprawdzając ją pod kątem nieautoryzowanych zmian lub dziwnego zachowania.

Oto najczęstsze sygnały ostrzegawcze:

- Nieoczekiwane zmiany w wyglądzie strony lub jej zawartości

- Drastyczny spadek ruchu na stronie widoczny w narzędziach analitycznych

- Problemy z logowaniem do panelu administracyjnego

- Alerty bezpieczeństwa od Google Search Console lub innych narzędzi

- Przekierowania na obce witryny lub podejrzane reklamy

Ignorowanie tych sygnałów może prowadzić do poważniejszych konsekwencji, takich jak całkowita utrata kontroli nad witryną, kradzież danych użytkowników czy umieszczenie strony na czarnej liście przez wyszukiwarki.

Natychmiastowe działania po wykryciu włamania

Zachowaj spokój i działaj metodycznie

Odkrycie, że Twoja strona padła ofiarą hakera, może wywołać panikę. Jednak zachowanie zimnej krwi jest kluczowe. Zamiast działać chaotycznie, warto podejść do problemu metodycznie:

-

Zrób kopię zapasową całej witryny – nawet w jej zhakowanej wersji. Może to być pomocne przy późniejszej analizie ataku.

-

Zmień natychmiast wszystkie hasła – do panelu administracyjnego, FTP, bazy danych i skrzynki mailowej powiązanej ze stroną. Używaj silnych, unikalnych haseł.

-

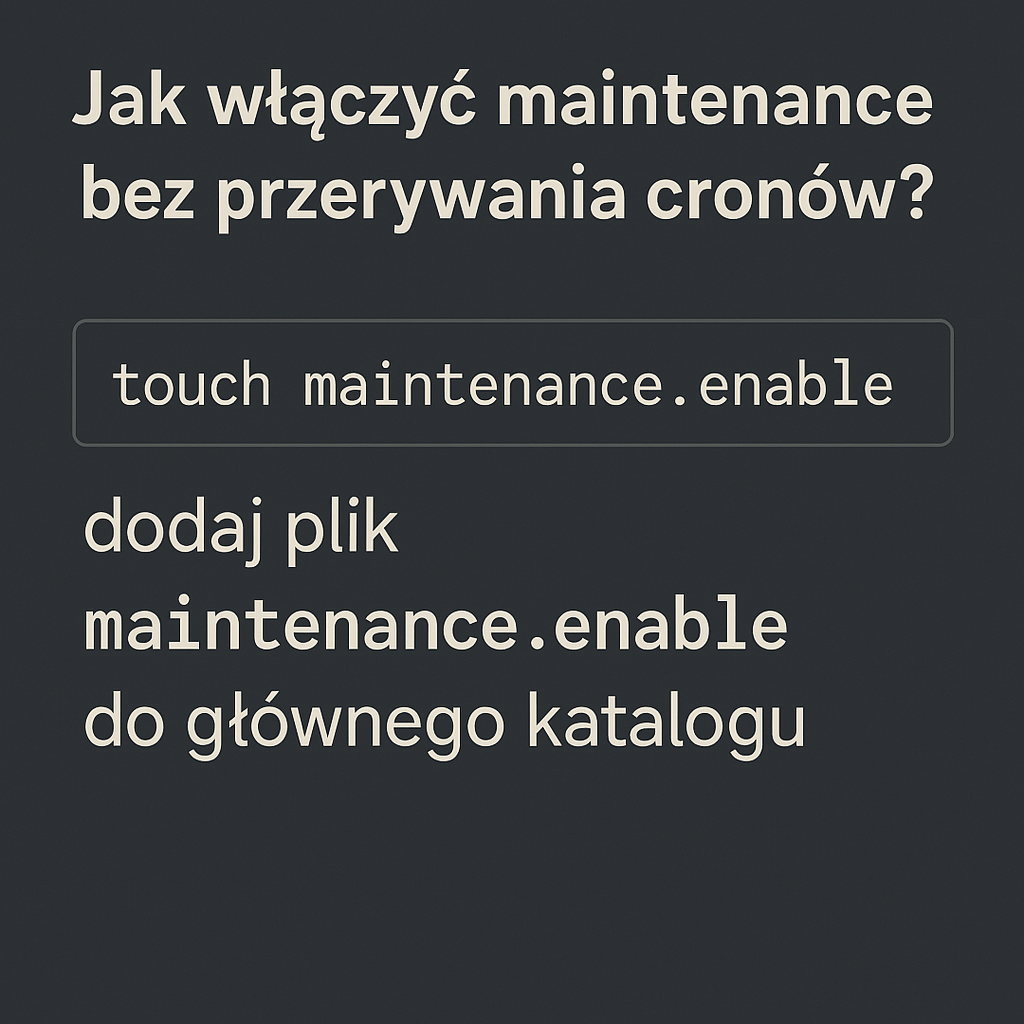

Tymczasowo wyłącz stronę – jeśli to możliwe, ustaw tryb konserwacji lub prostą stronę informującą o pracach technicznych. Zabezpieczy to użytkowników przed potencjalnymi zagrożeniami.

-

Powiadom odpowiednie osoby – poinformuj swój zespół, klientów czy użytkowników o zaistniałej sytuacji. Transparentność buduje zaufanie.

-

Skontaktuj się z hostingiem – dostawcy usług hostingowych często mają narzędzia i wiedzę, by pomóc w takich sytuacjach.

Czas reakcji jest tutaj kluczowy. Im szybciej podejmiesz działania, tym mniejsze szkody wyrządzi atak.

Proces naprawy zhakowanej strony internetowej

Krok po kroku do odzyskania kontroli

Naprawa zhakowanej strony to proces, który wymaga cierpliwości i dokładności. Podążając za poniższymi krokami, zwiększasz szanse na skuteczne usunięcie zagrożenia:

-

Zidentyfikuj lukę bezpieczeństwa

Zanim przystąpisz do naprawy, musisz zrozumieć, w jaki sposób haker uzyskał dostęp. Czy to przestarzałe wtyczki? Słabe hasła? Luki w kodzie? Bez identyfikacji źródła problemu, naprawa może okazać się tylko tymczasowa.

-

Usuń złośliwy kod

Przeskanuj pliki swojej strony w poszukiwaniu podejrzanych fragmentów kodu. Zwróć szczególną uwagę na niedawno zmodyfikowane pliki. Możesz użyć specjalistycznych narzędzi do wykrywania malware’u w kodzie strony.

-

Przywróć czystą wersję witryny

Jeśli masz dostęp do niezainfekowanej kopii zapasowej, przywrócenie jej może być najszybszym rozwiązaniem. Pamiętaj jednak, aby wcześniej zabezpieczyć lukę, przez którą doszło do włamania.

-

Zaktualizuj wszystkie komponenty

Upewnij się, że Twój CMS, wszystkie wtyczki, motywy i skrypty są zaktualizowane do najnowszych wersji. Przestarzałe oprogramowanie to jedno z najczęstszych źródeł luk bezpieczeństwa.

-

Przeprowadź dogłębny skan bezpieczeństwa

Po wykonaniu napraw, przeskanuj stronę ponownie, aby upewnić się, że wszystkie zagrożenia zostały usunięte. Możesz skorzystać z narzędzi takich jak Sucuri SiteCheck czy Google Safe Browsing.

Specjalistyczne metody naprawy różnych typów ataków

Dostosuj działania do rodzaju włamania

Różne rodzaje ataków wymagają różnych podejść. Oto jak radzić sobie z najpopularniejszymi typami włamań:

-

SQL Injection

Ten typ ataku wykorzystuje luki w zapytaniach do bazy danych. Naprawa obejmuje:

- Przegląd i naprawę kodu odpowiedzialnego za interakcję z bazą danych

- Implementację parametryzowanych zapytań

- Ograniczenie uprawnień użytkownika bazy danych

-

Cross-Site Scripting (XSS)

Ataki XSS pozwalają hakerom wstrzykiwać złośliwy kod JavaScript na Twoją stronę:

- Zidentyfikuj i usuń złośliwe skrypty

- Zaimplementuj filtrowanie danych wejściowych

- Dodaj nagłówki bezpieczeństwa, jak Content-Security-Policy

-

Malware i skrypty przekierowujące

Ten typ ataku często obejmuje ukryte przekierowania lub złośliwe skrypty:

- Przeszukaj pliki .htaccess pod kątem nieautoryzowanych zmian

- Sprawdź ukryte iframe’y w kodzie strony

- Usuń podejrzane skrypty wstrzyknięte do nagłówków i stopek

-

Phishing i fałszywe strony

Gdy hakerzy tworzą podróbki Twoich stron:

- Usuń wszystkie nieautoryzowane strony i formularze

- Zweryfikuj wszystkie linki na swojej stronie

- Wzmocnij uwierzytelnianie formularzy

Zabezpieczenie strony przed przyszłymi atakami

Profilaktyka – najlepsza ochrona

Po naprawie zhakowanej witryny kluczowe jest wdrożenie środków zapobiegających ponownym incydentom:

-

Wdrożenie uwierzytelniania dwuskładnikowego (2FA)

Dodanie drugiej warstwy zabezpieczeń do procesu logowania znacząco utrudnia nieautoryzowany dostęp, nawet jeśli hasło zostanie wykradzione.

-

Regularne kopie zapasowe

Automatyczne, regularne backupy całej witryny to podstawa bezpieczeństwa. Przechowuj je w bezpiecznym, oddzielnym miejscu.

-

Instalacja firewall’a aplikacji webowej (WAF)

WAF może blokować złośliwy ruch zanim dotrze on do Twojej strony, eliminując wiele typów ataków u źródła.

-

Monitorowanie bezpieczeństwa

Wdrożenie narzędzi monitorujących, które alertują o podejrzanej aktywności, pozwala na szybką reakcję w przypadku próby włamania.

-

Regularne aktualizacje i audyty bezpieczeństwa

Systematyczne aktualizacje wszystkich komponentów strony oraz okresowe audyty bezpieczeństwa pomagają wykryć i naprawić potencjalne luki, zanim zostaną wykorzystane przez hakerów.

Profesjonalna pomoc przy naprawie zhakowanej witryny

Kiedy warto zwrócić się po specjalistyczną pomoc

Czasami skala ataku lub brak specjalistycznej wiedzy sprawia, że samodzielna naprawa staje się trudna lub niemożliwa. W takich przypadkach warto rozważyć profesjonalne wsparcie:

-

Specjaliści ds. bezpieczeństwa internetowego

Eksperci w dziedzinie cyberbezpieczeństwa posiadają narzędzia i wiedzę, by szybko zidentyfikować źródło problemu i skutecznie je usunąć.

-

Firmy hostingowe

Wielu dostawców usług hostingowych oferuje pomoc w przypadku włamania. Niektórzy mają dedykowane zespoły ds. bezpieczeństwa.

-

Specjalistyczne firmy zajmujące się naprawą zhakowanych stron

Na rynku istnieją firmy specjalizujące się wyłącznie w naprawie zhakowanych witryn. Mają one doświadczenie z różnymi typami ataków i mogą zaoferować kompleksowe rozwiązania.

Korzystając z profesjonalnej pomocy, zwróć uwagę na:

- Referencje i opinie od poprzednich klientów

- Przejrzystość procesu naprawy i wyceny

- Gwarancje skuteczności podjętych działań

- Edukacyjny aspekt współpracy – dobrzy specjaliści nie tylko naprawią problem, ale także wyjaśnią, jak uniknąć podobnych sytuacji w przyszłości

Edukacja i świadomość – klucz do bezpieczeństwa online

Budowanie kultury bezpieczeństwa

Większości ataków można uniknąć dzięki podstawowej wiedzy z zakresu bezpieczeństwa. Regularne szkolenia dla wszystkich osób mających dostęp do zarządzania stroną są nieocenione.

Najważniejsze obszary edukacji obejmują:

-

Rozpoznawanie prób phishingu – umiejętność identyfikacji podejrzanych wiadomości email czy komunikatów

-

Zasady tworzenia i zarządzania hasłami – promowanie używania silnych, unikalnych haseł i menedżerów haseł

-

Bezpieczne praktyki programistyczne – jeśli Twój zespół tworzy własny kod, znajomość zasad bezpiecznego programowania jest kluczowa

-

Procedury aktualizacji – zrozumienie znaczenia regularnych aktualizacji i metod ich bezpiecznego wdrażania

-

Protokoły reagowania na incydenty – jasno określone procedury postępowania w przypadku wykrycia włamania

Świadomość zagrożeń i wiedza jak im przeciwdziałać stanowią pierwszą i często najskuteczniejszą linię obrony przed atakami hakerskimi.

Podsumowanie doświadczeń po włamaniu

Wyciąganie wniosków na przyszłość

Każde włamanie, choć bolesne, może stać się cenną lekcją. Warto przeprowadzić szczegółową analizę incydentu, która pomoże wzmocnić bezpieczeństwo:

-

Dokumentacja incydentu – zapisz szczegóły ataku, podjęte działania i ich skuteczność

-

Identyfikacja słabych punktów – określ, które aspekty zabezpieczeń zawiodły i wymagają wzmocnienia

-

Rewizja procedur bezpieczeństwa – zaktualizuj istniejące protokoły w oparciu o nowe doświadczenia

-

Plan ciągłości działania – opracuj strategię szybkiego przywracania funkcjonalności w przypadku przyszłych incydentów

Pamiętaj, że bezpieczeństwo internetowe to nie jednorazowe działanie, ale ciągły proces. Regularne przeglądy, aktualizacje i doskonalenie praktyk bezpieczeństwa to najlepsza droga do ochrony Twojej witryny przed przyszłymi atakami.